La Unidad de Respuesta a Amenazas (TRU) eSentire ha informado de un aumento significativo en los incidentes relacionados con el troyano de acceso remoto (RAT) NetSupport desde enero de 2025. Este software malicioso, diseñado originalmente como una herramienta legítima de soporte de TI, ha sido utilizado como arma por los ciberdelincuentes para obtener control total sobre los sistemas de las víctimas. Los atacantes que aprovechan NetSupport RAT pueden monitorear pantallas, controlar dispositivos de entrada, transferir archivos y ejecutar comandos maliciosos de forma remota. Si no se detectan, estas actividades pueden derivar en ataques de ransomware, filtraciones de datos e interrupciones operativas. Una tendencia notable en campañas recientes implica el uso del vector de acceso inicial (IAV) “ClickFix”.

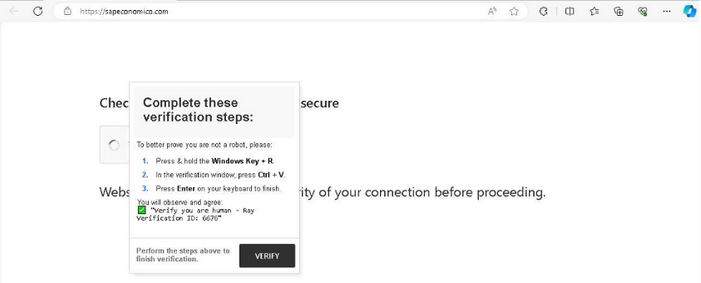

Esta técnica de ingeniería social engaña a los usuarios para que ejecuten comandos de PowerShell proporcionados por el atacante mediante mensajes CAPTCHA falsos en sitios web comprometidos. Una vez ejecutados, estos comandos descargan e instalan la carga útil NetSupport RAT, lo que permite a los atacantes establecer conexiones de comando y control (C2) con los sistemas víctimas.

Mitigación

Para contrarrestar esta amenaza constante, se recomienda a las organizaciones que fortalezcan sus defensas de ciberseguridad:

• Protección de endpoints: implemente soluciones de detección y respuesta de endpoints (EDR) en todos los dispositivos para detectar y bloquear actividades maliciosas.

• Concientización del usuario: realice capacitaciones periódicas para educar a los empleados sobre tácticas de phishing y métodos de ingeniería social como ClickFix.

• Control de acceso: limite los permisos de los usuarios para evitar instalaciones de software no autorizadas.

• Refuerzo del sistema: deshabilite las herramientas de secuencias de comandos como WScript.exe y Mshta.exe a través de objetos de política de grupo (GPO) o control de aplicaciones de Windows Defender (WDAC).

Los servicios de Detección y Respuesta Gestionadas (MDR) de eSentire han implementado medidas para detectar y bloquear las actividades de NetSupport RAT.

Estos incluyen la búsqueda de amenazas para indicadores de compromiso (IOC), el bloqueo de direcciones IP maliciosas a través de fuentes de inteligencia de amenazas globales y el desarrollo de detecciones para ataques basados en ClickFix.

NetSupport RAT es un ejemplo de cómo las herramientas legítimas pueden reutilizarse para actividades maliciosas.

Su amplia disponibilidad y versatilidad lo convierten en la opción preferida tanto para atacantes novatos como para grupos de amenazas persistentes avanzadas (APT).

Las campañas en curso resaltan la importancia de medidas de seguridad proactivas para mitigar los riesgos que plantean estas tecnologías de doble uso.

A medida que los ciberdelincuentes continúan innovando con mecanismos de entrega, como actualizaciones falsas de navegadores y esquemas de phishing, la vigilancia sigue siendo fundamental.

Las organizaciones deben adoptar un enfoque de seguridad de múltiples capas para detectar, responder y evitar que amenazas como NetSupport RAT comprometan sus sistemas.