Microsoft Defender para Endpoint contuvo 120.000 y salvó 180.000 dispositivos del ciberataque

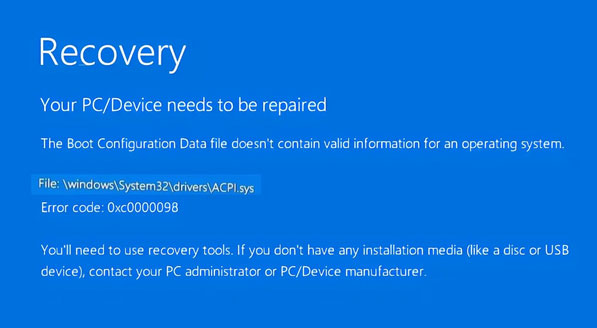

Microsoft ha alcanzado logros significativos en ciberseguridad, particularmente en la mitigación de ataques de ransomware y amenazas persistentes avanzadas (APT). En los últimos seis meses, la plataforma Microsoft Defender for Endpoint ha demostrado su eficacia al contener exitosamente 120,000 cuentas de usuario comprometidas y salvaguardar más de 180,000 dispositivos de diversos ciberataques. Este notable desempeño…