Dell Technologies ha confirmado una violación de seguridad en su plataforma de Centros de Soluciones para Clientes, atribuida al grupo de extorsión World Leaks. Este incidente tuvo lugar a principios del presente mes y afectó el entorno de demostración de productos de Dell, el cual está aislado y se utiliza para presentar soluciones a clientes comerciales.

Naturaleza y Alcance de la Infracción

Aunque se produjo un robo de datos, Dell enfatiza que la plataforma comprometida contiene primordialmente datos de prueba sintéticos y opera de manera independiente de los sistemas de cara al cliente y las redes internas de la compañía. Dell ha reconocido que los actores de amenazas lograron infiltrarse en la infraestructura de sus Centros de Soluciones para Clientes, un entorno diseñado para la demostración de productos y la ejecución de pruebas de concepto para clientes comerciales. Según una declaración de Dell, «Un actor de amenazas obtuvo recientemente acceso a nuestro Centro de Soluciones, un entorno diseñado para demostrar nuestros productos y probar pruebas de concepto para los clientes comerciales de Dell».

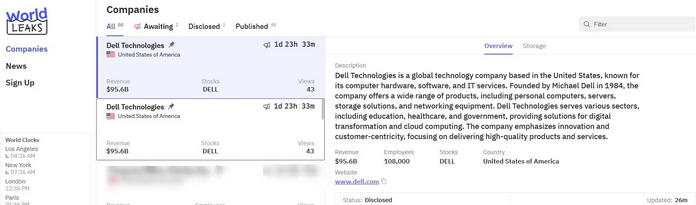

Antecedentes de World Leaks

World Leaks es una reorganización estratégica de la operación de ransomware Hunters International. El grupo realizó este cambio en enero de 2025, transformándose de ataques de cifrado de archivos a metodologías puras de extorsión de datos debido a una menor rentabilidad y mayores riesgos operativos asociados con el ransomware tradicional. Desde esta transición, World Leaks ha publicado datos robados de 49 organizaciones en su sitio de filtración, aunque Dell no figuraba en dicha lista al momento de este informe. El grupo utiliza herramientas de exfiltración de datos personalizadas para operaciones de recolección de datos a gran escala. Además, la inteligencia de seguridad ha vinculado a afiliados de World Leaks con campañas de explotación recientes dirigidas a dispositivos SonicWall SMA 100 fuera de soporte, donde se implementó un rootkit sofisticado llamado OVERSTEP.

Impacto y Medidas de Seguridad

El impacto de esta infracción se considera limitado gracias a la robusta arquitectura de seguridad y los protocolos de gestión de datos de Dell. La investigación preliminar indica que la información robada consiste principalmente en «datos sintéticos (falsos), conjuntos de datos disponibles públicamente utilizados únicamente con fines de demostración de productos o scripts de Dell, datos de sistemas, información no confidencial y resultados de pruebas». El único dato legítimo comprometido parece ser una lista de contactos obsoleta de mínima importancia operativa. El equipo de seguridad de Dell continúa investigando los vectores de la infracción, reafirmando que los datos de los clientes y los sistemas operativos no se han visto afectados por este incidente.